Система оценок, применяемая к такой информации, — это не просто вопрос внутреннего управления; она отражает национальные приоритеты в области безопасности и разведки. Понимание процедур и правил, связанных с этими градациями, гарантирует, что лица, ответственные за конфиденциальный контент, смогут действовать надлежащим образом и избежать потенциального нарушения конфиденциальности. Целостность этих процессов имеет первостепенное значение для поддержания безопасной оперативной среды.

Понимание понятия «конфиденциальная информация» в системе государственной защитыДля эффективной защиты конфиденциальных данных необходимо четко определить, какие материалы подпадают под действие правил конфиденциальности. К ним относятся официальные документы, сообщения и отчеты разведки, раскрытие которых может поставить под угрозу деятельность страны. Раскрытие этих секретных материалов может привести к серьезным последствиям как для государственного управления, так и для благосостояния граждан.

Одной из главных задач при работе с конфиденциальной информацией является обеспечение строго ограниченного доступа. Правительственные учреждения используют протоколы допуска, чтобы регулировать, кто может просматривать, обрабатывать или передавать эти типы данных. Любое лицо, получившее неправомерный доступ, может понести юридическое наказание — от штрафа до тюремного заключения, в зависимости от характера разглашения.

Чтобы обеспечить надлежащее обращение с конфиденциальными материалами, правительства разработали строгие правила и системы защиты документов от несанкционированного доступа. Эти протоколы включают в себя как цифровые, так и физические меры безопасности, в том числе шифрование и контролируемое хранение документов, чтобы ограничить риск утечки.

Правовая база для классификации государственной тайны

Для эффективной защиты конфиденциальной информации правовая система устанавливает четкие правила классификации данных как конфиденциальных. Правительственные документы проходят строгий процесс классификации, чтобы предотвратить несанкционированный доступ, обеспечить государственную целостность и общественную безопасность. Процесс классификации регулируется правовыми рамками, которые определяют критерии для определения уровня секретности, необходимого для конкретной информации. Ключевые аспекты этой системы включают применение классификаций безопасности, или «gрифы», для контроля доступа к секретным данным на основе их потенциального влияния на государственную деятельность или оборону.

Решение о применении того или иного уровня секретности принимается на основе оценки потенциального ущерба, который может быть нанесен в результате несанкционированного раскрытия конкретной информации. Например, к секретным документам могут относиться военные стратегии, источники разведывательной информации или дипломатические сообщения. Уровень секретности каждого документа обозначается специальными маркерами, включая такие слова, как «конфиденциально», «секретно» или «совершенно секретно», которые помогают определить необходимую степень защиты. В некоторых случаях текст документа может быть частично или полностью отредактирован, чтобы обеспечить доступ к его полному содержанию только уполномоченным лицам.

Правовой надзор и правоприменение

Законодательные меры гарантируют, что процесс классификации не будет использоваться не по назначению. Существуют юридические процедуры, позволяющие пересматривать и рассекречивать информацию, когда риск нанесения вреда снижается или когда данные больше не представляют значительной стратегической ценности. Агентства, ответственные за классификацию, также следят за соблюдением этих правовых норм, чтобы предотвратить несанкционированную утечку или неправильное использование секретных документов. Нарушение этих протоколов может повлечь за собой судебные иски или санкции в отношении лиц или организаций, уличенных в нарушении правил классификации.

Как государственные учреждения обеспечивают защиту и контроль конфиденциальной информации

Государственные учреждения принимают строгие меры для обеспечения защиты конфиденциальных данных. Конфиденциальные документы делятся на уровни — от ограниченного доступа до особо защищенных категорий. Сотрудники, имеющие доступ к такой информации, проходят строгую проверку и подписывают соглашения о неразглашении, чтобы сохранить целостность и доверие. Передовые методы шифрования применяются как в физических, так и в цифровых системах хранения, что исключает возможность получения доступа к секретным материалам посторонними лицами.

Доступ к конфиденциальной информации жестко контролируется с помощью системы правил «необходимо знать». Это гарантирует, что необходимый допуск будет предоставлен только сотрудникам, непосредственно выполняющим конкретные задачи. Агентства часто используют защищенные каналы связи, такие как платформы для обмена зашифрованными сообщениями и защищенные сети, чтобы предотвратить утечку информации во время передачи.

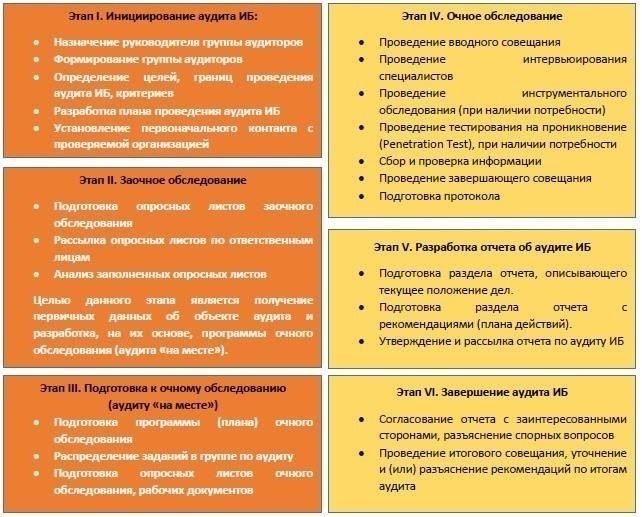

Для контроля соблюдения протоколов безопасности проводятся регулярные аудиты. Кроме того, специальному персоналу, включая экспертов по кибербезопасности, поручается отслеживать потенциальные уязвимости в инфраструктуре. Проблемы, связанные с утечкой информации, решаются незамедлительно, а для выявления и снижения рисков проводятся тщательные расследования.

Обучение персонала, работающего с секретной информацией, является непрерывным процессом. Сотрудники должны регулярно участвовать в занятиях, посвященных новейшим протоколам безопасности, методам шифрования данных и правильному обращению с секретными документами. Нарушители протоколов безопасности подвергаются строгим наказаниям, что подчеркивает важность сохранения конфиденциальности в любое время.

Роль разведывательных служб в работе с секретной информацией

Разведывательные службы несут прямую ответственность за управление секретными материалами, уделяя особое внимание обеспечению надлежащей классификации определенных документов, отчетов и данных. В системе классификации часто используются различные уровни ограничений, обозначенные особыми «грифами», которые указывают на важность и конфиденциальность информации. Защита этих материалов имеет решающее значение для поддержания целостности правительственных операций и защиты страны от потенциальных рисков.

Работа с секретной информацией начинается с определения соответствующего уровня секретности для каждого документа, исходя из потенциального ущерба, который может нанести его раскрытие. Этот процесс регулируется как законодательной базой, так и внутренними протоколами, обеспечивающими защиту секретных материалов в строгих условиях. Для предотвращения несанкционированного доступа разведывательные службы часто применяют целый ряд физических и цифровых мер безопасности: от контроля доступа до надежных систем хранения физических файлов и шифрованной связи для цифровых документов.

Доступ к этим конфиденциальным материалам при определенных обстоятельствах предоставляется определенному персоналу, который проходит тщательную проверку. Эти люди связаны юридическими соглашениями и наказаниями в случае их нарушения. Прилагаемые к определенным документам «грифы» служат индикаторами ограничений доступа, и понимание этой классификации имеет решающее значение для определения лиц, которые могут просматривать или распространять содержащуюся в них информацию. Кроме того, для обеспечения соблюдения этих ограничений проводится постоянный мониторинг и аудит.

Помимо защиты секретных материалов, разведывательные службы играют центральную роль в управлении процессом рассекречивания. Со временем некоторые документы могут потерять свою актуальность или чувствительность, что приведет к переоценке их классификационного статуса. Однако этот процесс требует тщательного анализа, чтобы избежать преждевременного обнародования информации, которая все еще может представлять угрозу национальным интересам.

Последствия несанкционированного разглашения государственной тайныРазглашение конфиденциальной информации без соответствующего разрешения может иметь серьезные последствия. Существуют правовые и институциональные механизмы наказания лиц, раскрывающих секретные данные, и во многих юрисдикциях такие действия считаются уголовными преступлениями.

Юридические наказания: Несанкционированное распространение секретных материалов может повлечь за собой уголовное наказание. В зависимости от тяжести разглашения информации, лицам могут грозить значительные тюремные сроки или крупные штрафы.

Национальные последствия: Несанкционированные утечки могут поставить под угрозу оборонные стратегии, экономическую безопасность и дипломатические отношения страны. Одна несанкционированная утечка может открыть уязвимые места, которыми могут воспользоваться противники.

Потеря доверия: Раскрытие защищенных документов подрывает доверие между правительственными учреждениями, международными партнерами и гражданами. Нарушение может привести к сокращению международного сотрудничества и снижению доверия к официальным учреждениям.

Ущерб национальным интересам: Раскрытие секретной информации может поставить под угрозу разведывательные операции, нарушить ход военных действий или раскрыть секретные подробности о возможностях национальной обороны.

- Ущерб репутации: лица, виновные в несанкционированном разглашении информации, часто наносят непоправимый ущерб своей карьере. Их действия могут привести к увольнению с государственной должности или другой профессиональной деятельности.

- Очень важно понимать всю серьезность разглашения «государственной тайны» без разрешения. Использование классификаций безопасности и знаков секретности, таких как «грифы», предназначено для защиты критически важной информации. Несанкционированные утечки не только наносят ущерб национальным интересам, но и несут личные юридические и профессиональные риски. Соблюдение соглашений о конфиденциальности необходимо для поддержания безопасности и стабильности в стране.

- Пересечение государственной тайны и общественной безопасности

- Управление конфиденциальной информацией при обеспечении общественной безопасности требует соблюдения тонкого баланса. Несанкционированное обнародование конфиденциальных правительственных материалов может привести к серьезным рискам, в том числе поставить под угрозу общественную безопасность. Для снижения этих угроз необходимы строгие процедуры классификации, позволяющие обеспечить сохранность критически важных данных, которые в противном случае могут подорвать национальную оборону или общественный порядок.

- Одним из основополагающих принципов поддержания баланса является обеспечение прозрачности в нечувствительных областях без ущерба для ключевых оперативных стратегий. Правительства должны разработать четкие рекомендации относительно того, что считать жизненно важными данными, и установить надежные протоколы для их хранения и распространения. Кроме того, обмен информацией должен быть контролируемым, ограничивая доступ только уполномоченным сотрудникам, при этом граждане должны быть информированы о вопросах, непосредственно влияющих на их благосостояние.

Кроме того, необходимо укреплять правовую базу для предотвращения несанкционированных утечек. Наказания за нарушение стандартов безопасности должны отражать серьезность потенциальных последствий. Регулярные аудиты и современные меры кибербезопасности обеспечат защиту секретной информации как от внешних, так и от внутренних угроз. Доверие общества зависит как от способности правительства предотвращать утечки, так и от его прозрачности в несекретных вопросах, что усиливает критическую роль поддержания этих границ для общественной безопасности.

Технологический прогресс в защите государственных секретовДля защиты конфиденциальной информации необходимы передовые технологии шифрования. Эти методы обеспечивают доступ к секретным данным только уполномоченным лицам. Учреждениям следует отдавать предпочтение шифровальным решениям с надежными алгоритмами, предотвращающими несанкционированный доступ, включая квантовое распределение ключей (QKD) и постквантовую криптографию (PQC). Эти технологии значительно затрудняют взлом систем безопасности.

Современные подходы к шифрованию информации Квантовое распределение ключей (QKD): Этот метод обеспечивает безопасную связь, используя принципы квантовой механики, благодаря чему любая попытка перехвата изменяет данные, делая их обнаруживаемыми.

Постквантовая криптография (PQC): С развитием квантовых вычислений традиционное шифрование может перестать быть эффективным. PQC готовит криптографические системы к этому переходу, внедряя алгоритмы, устойчивые к квантовым атакам.

Шифрование от конца к концу (E2EE): Это гарантирует, что только отправитель и получатель смогут прочитать сообщение, даже если оно будет перехвачено во время передачи. Это краеугольный камень безопасных коммуникационных платформ.

Защита данных с помощью цифрового водяного знака и блокчейна Цифровой водяной знак: Эта технология встраивает скрытые маркеры в документы или файлы, позволяя идентифицировать источники и отследить утечку информации до ее происхождения.

Технология блокчейн: Благодаря децентрализованной бухгалтерской книге блокчейн обеспечивает целостность данных и возможность их отслеживания. Он обеспечивает безопасность секретной информации, отслеживая ее перемещение и доступ к ней без централизованной точки отказа.

Эффективная работа с информацией с соответствующими пометками, такими как «ограничено», „конфиденциально“ и «совершенно секретно», имеет решающее значение. Эти обозначения позволяют структурированно обмениваться данными, сохраняя контроль над их безопасностью. Внедрение многофакторной аутентификации (MFA) и систем непрерывного мониторинга обеспечивает быстрое обнаружение и устранение последствий несанкционированного доступа.

- Международное сотрудничество в области работы с конфиденциальной информацией и защиты суверенных интересов

- Один из самых актуальных вопросов в мировой дипломатии сегодня — это сотрудничество стран в области защиты конфиденциальных материалов. Государства должны создать рамки, поддерживающие обмен критически важными данными и одновременно обеспечивающие защиту от несанкционированного доступа. Разработка эффективных руководящих принципов международного сотрудничества является ключевым фактором в этом процессе.

- Руководящие принципы сотрудничества

Страны должны договориться о стандартных мерах по классификации и обмену информацией ограниченного доступа. Каждое правительство должно установить четкие процедуры маркировки документов соответствующей классификации и обеспечить соответствие этих протоколов международным соглашениям. Регулярные программы обучения необходимы для того, чтобы все стороны придерживались одних и тех же стандартов, сводя к минимуму риск недопонимания и неправильного обращения.

- Протоколы обмена данными ограниченного доступа

- При обмене высококонфиденциальными документами с международными партнерами необходимо применять надежные методы шифрования и контролируемые точки доступа. Внедрение общих протоколов безопасности гарантирует, что все участвующие стороны понимают, как правильно обращаться с конфиденциальными данными. Кроме того, четкое информирование о классификационных пометках, таких как «конфиденциально» или «ограниченный доступ», помогает предотвратить случайное разглашение материалов за границей.

В международных договорах и соглашениях также должны быть предусмотрены меры по обеспечению соблюдения в случае нарушений. Применение последовательных санкций за нарушения крайне важно для поддержания доверия и сотрудничества между странами. Уделяя приоритетное внимание защите информации ограниченного доступа путем взаимных усилий, страны могут эффективно снизить риски, связанные с несанкционированными утечками или кибератаками.